Общая безопасность:

Компьютерная безопасность:

Все статьи раздела:

Как скрыть свои поисковые запросы от силовиков

Годы работы в нелегальных условиях, вероятно, научили наших читателей правилам компьютерной безопасности. Поделитесь этим материалом с вашими знакомыми, чтобы новинки российской государственной мысли не сделали их беззащитными. Что изменилось С 1 сентября 2025 года в России можно получить штраф от 3 до 5 тысяч рублей за поиск «экстремистских материалов» в интернете (ФЗ № 281, статья […]

Призрак: руководство по исчезновению в цифровом мире

Январь 2026 К новому году мы планировали выпустить новый гайд по цифровой безопасности, но нашли хорошее пособие у товарищей. Пособие написано для американских реалий, но в целом годится для любой страны. Кстати, напоминаем, что если вы уехали из БУР, это не значит, что можно расслабиться. Публикуем наш перевод. Некоторые из этих советов могут показаться очень […]

Руководство по безопасности в сети для анархистов

Анархисты создали сайт по информационной безопасности — AnarSec.AnarSec это ресурс который призван помочь анархистам ориентироваться во враждебном мире технологий — подборка пособий по обеспечению цифровой безопасности и анонимности, а также по проведению хакерских атак. Все пособия доступны в виде буклетов, чтобы их можно было распечатать и будут постоянно обновляться. Как оценивать угрозы и не подставляться […]

Лучшие практики Tails

Все анархисты должны знать, как использовать Tails — в этом тексте описываются некоторые дополнительные меры предосторожности, которые вы можете предпринять, и которые имеют отношение к модели анархистской угрозы. Не все модели анархистской угрозы одинаковы, и только вы можете решить, какие меры по смягчению последствий стоит применять для вашей деятельности, но мы стремимся предоставить советы, которые […]

Выбираем анонимный мессенджер: SimpleX Chat

SimpleX Chat – анонимный мессенджер без идентификаторов SimpleX пользователей Вероятно, многие из нас уже задумывались о поиске безопасной альтернативы мейнстримовым чатам и соцсетям. Какие параметры следует учитывать при выборе? Сперва оцените, откуда может исходить опасность. Во-первых, это сам мессенджер – скрытые в его программном коде возможности расшифровать зашифрованное, а также хранение информации на неподконтрольных нам […]

Безопасность: три предложения для международного анархического движения

Этот текст написан для международного анархического движения, которое мы определяем как сумму индивидов, которые борются за идеи анархии по всему миру. Это двидение находится в конфликте со своими естественными врагами – государством, фашистскими группировками и т.д. и чтобы выжить в этом конфликте, движение должно защищать себя. В этом тексте мы формулируем три предложения и предлагаем […]

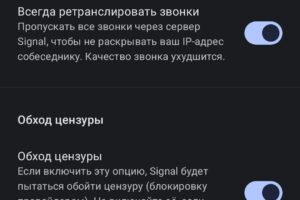

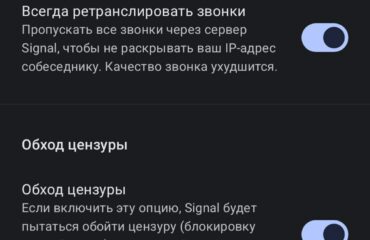

Блокировка мессенджера “Сигнал” и альтернатива “Сигналу”

В России начали блокировать защищенный мессенджер Signal На блокировку в России мессенджера Signal обратили внимание журналисты «Важных историй». Также на проблемы в работе сервиса жалуются пользователи «Сбой.рф» и Downradar. Мессенджер невозможно открыть без VPN или включения режима обхода блокировок. Рост жалоб на работу мессенджера зафиксировали рано утром 9 августа. К середине дня пользователи «Сбой.рф» оставили […]

Как оставаться на связи, когда блокируют VPN

18.09.2023 Блокировки интернета в России вышли на новый уровень. Теперь Роскомнадзор всерьез взялся за VPN-сервисы и начал их вычислять, используя инструменты глубокой фильтрации трафика и так называемые ТСПУ. Многие VPN оказались после этого недоступны, и найти работающий становится все сложнее. The Insider предлагает обзор VPN, которые работают в России лучше всего, а также объясняет, какие […]

Новый протокол для чтения запрещенного

Появился новый децентрализованный протокол, который Роскомнадзор пока не умеет блокировать, и, возможно не сможет — ведь в отличие от централизованных ВПН речь идёт о совсем новом подходе к доставке контента, который вполне отвечает принципам горизонтальной кооперации: получил доступ к заблокированному сайту? Раздавай другим (как в торрентах). Команда канадских разработчиков eQualit.ie каждый день кэширует сайт ряд […]

Телеграм: деанонимизация

Недавно прошел ряд публикаций о том, что в России Ростех разработал механизм деанонимизации пользователей Телеграм. Причем, не простой механизм, а с использованием Искусственного Интеллекта. Можно с уверенностью сказать одно, деньги на этот замечательный проект Ростех освоил. Что же касается уязвимости Телеграм, безопасным средством общения он, безусловно, не является и никогда не был. Телеграм это очень […]

Безопасность с Иваном Асташиным: таймеры на удаление

Поговорим о том, что фигурирует почти в любых уголовных делах — переписках в мессенджерах. Естественно, для партизанской деятельности — я говорю о любой анонимной деятельности, неодобряемой правительством РФ — необходимо использовать безопасные мессенджеры со сквозным шифрованием (https://te-st.org/2022/08/03/encryption-messengers/). Их есть великое множество и какой именно вы выберете, зависит от вашего вкуса и возможностей. Из наиболее популярных […]

Библиотека угроз

У нас хорошие новости: товарищи из Международного ресурсного центра против целенаправленной слежки CSRC запустили полезный проект “Библиотека угроз“. Они проделали огромную работу, собрав со всего мира информацию о тактиках и технических устройствах, применяемых нашими врагами и о способах противодействия. Публикуем первый выпуск нерегулярного бюллетеня ресурсного центра Мы – анархисты. Мы верим в международную координацию неформальных […]

Безопасность с Иваном Асташиным. Маскировка

Не важно, собираетесь ли вы листовки клеить, зажигать огни на ёлках или менять ценники в магазинах, вы должны быть НЕУЗНАВАЕМЫ. Для акций следует завести отдельный комплект одежды, который будет храниться не дома. Одежда должна скрывать ваше тело, но не выделяться. Хорошо для таких целей подходят широкие мешковатые вещи – сложно будет реконструировать ваше телосложение. Самое […]

Безопасность с Иваном Асташиным: забудь про телефон

О том, что телефон – это “жучок”, который у вас всегда с собой, говорилось не раз. Но, как показывает практика уголовных дел, люди часто либо не знают об этом, либо недооценивают риски. Например, известны случаи, когда партизаны брали с собой на акцию телефон, чтобы снять видео. Этого категорически нельзя делать, и вот почему. Риски Телефон […]

Безопасность с Иваном Асташиным: где проводить партизанские акции

C началом войны в партизанское движение пришли новые люди, от 14-летних подростков до людей за 70. До февраля 2022 большинство из них, вероятно, не предполагали, что очень скоро они будут поджигать военкоматы и устраивать диверсии на железной дороге. О рецептах и технических аспектах диверсии они узнают обычно из партизанских телеграм-каналов, а о сайтах вроде нашего, […]

Что проверяют в телефоне при досмотре

Для начала несколько важных замечаний: По закону у вас могут изъять телефон или другое устройство для досмотра (могут, например, сказать, что вас подозревают в краже), но вы можете отказаться его разблокировать. Поэтому, используйте сложный цифровой пароль и избегайте Finger ID и Face ID. Это самые уязвимые способы защиты устройства. Получить доступ к вашему лицу или […]

СSRS: Информационный ресурс против слежки

Представляем Counter-surveillance resource center (информационный ресурс против слежки). Он представляет собой базу данных с удобным поиском по всем вопросам связанный со слежкой за конкретными людьми. Речь идет и об онлайн слежке и об использовании телефонов и о таких традиционных вещах, как наружка или исподслушивающие устройства. Коллектив проекта англоязычный, но на сайте имеются материалы на разных […]

Сетевая безопасность 2022

В далеком уже 2016 году мы публиковали комплексный гайд по компьютерной безопасности. Хотя общий подход остается прежним, с тех пор появились новые программы, мессенджеры, средства анонимизации, но появились и новые угрозы. В канун 2023 года публикуем новый гайд и некоторые комментарии к нему. Несколько общих замечаний Невозможно скрывать все и навсегда, но можно скрыть то, […]

Перестаньте покупать билеты

Помните расследование Навального о своих отравителях? Они годами покупали билеты на те же рейсы, что и он, с интервалом в 30-40 минут. Это может казаться сложной оперативно-розыскной работой, но, в общем, если вы поставлены на «сторожевой контроль», то любой ваш купленный билет окажется в руках спецслужб в течение часа-двух. Им просто придет автооповещение от базы […]

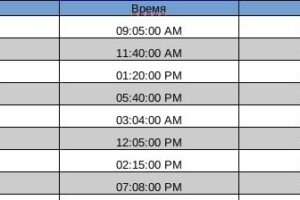

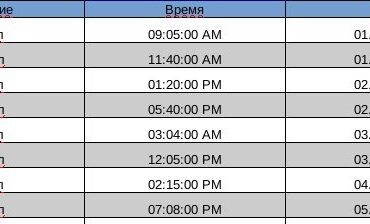

Тайминг-атака: как деанонят пользователей мессенджеров

Представьте себе ситуацию: вы сотрудник спецслужбы, и ваша задача – вычислить особо опасного преступника, занимающегося не хорошими делами и появляющегося в сети периодически и только для передачи данных. Для преступной деятельности он завел отдельный ноутбук, из которого «вырезал» микрофон, колонки и камеру. Разумное решение, учитывая, что колонки тоже умеют слушать. В качестве операционной системы он […]

USBKill – скрипт на случай ареста

Быть революционером — это работа 24/7, если ты встал на путь борьбы против власти, должен быть постоянно готов к возможному задержанию и репрессиям. Нужно позаботиться и о защите информации на своем компьютере. Полезным подспорьем может оказаться технология USBkill. О необходимости использования USBkill Шифрование диска – лишь один из шагов к безопасности. Как правило спецслужбы действуют […]

Если уронил мусора: как скрыться от уголовного преследования

Давать отпор ментам, отбиваться от задержаний и защищать других — это всегда оправданный поступок, заслуживающий уважения. Однако силовики попытаются сфабриковать показательное дело и репрессировать тех, кто оказывал сопротивление, чтобы других было неповадно. Уже сейчас заведено уголовное дело в Минске, Молодечно за сопротивление бандитам Лукашенко. Как же избежать ответственности за легитимное сопротивление? Для начала надо понимать, […]

Надо ли выявлять шпионов?

1. Каждый может оказаться агентом противника – он, ты, я. Каждый наверняка знает правду только о себе. 2. Ситуация высокой неопределенности – благотворная среда для спекуляций. Там, где нет полноценной качественной информации, «слабые сигналы» становятся основанием для далеко идущих выводов. 3. Но решения на такой основе будут обладать низким качеством, процент ошибок будет относительно велик. […]

Деанонимизация пользователей в телеграмм группах

Среди активистов и простых пользователей существует легенда о том, что в телеграмме, вопреки привязки к телефонному номеру, есть возможность оставаться анонимным. Активисты из Гонконга, которые находятся сейчас в активной фазе сопротивления местным властям, указали на возможность сбора телефонных номеров из существующих групп в телеграмме. В настройках мессенджера есть возможность скрыть свой телефон от всех пользователей. […]

Как устроен компьютерный деанон и как его избежать

Современное компьютерное зрение обеспечило государства небывалыми возможностями в области видеонаблюдения. Кажется, лучше прочих этим пользуются авторитарные (или склонные к авторитаризму) режимы. С деаноном пытаются бороться самыми разными способами — от лазерных указок до специального макияжа и украшений. Однако если в Гонконге маски и шарфы надевают протестующие, то в Москве массово переходят на балаклавы сами правоохранители. Впрочем, против новых, только появляющихся систем распознавания лиц ни то, ни другое уже, видимо, […]

Какие следы мы оставляем?

Многочисленные продукты отечественного телевидения, типа сериалов “След” и прочей подобной ему ереси необратимо засрали мозг широким народным массам стран бывшего СНГ. Преследуя своей целью заронить в незрелое сознание зрителя мысль о неотвратимости наказания и неизбежности установления преступника по перхоти, оставленной им в километре от места преступления, авторы сценария далеко не всегда придерживаются точности в вопросах, […]

Как уйти от слежки

Советы товарища, скрывшегося от преследования и живущего на нелегале. Цель революционера в момент репрессий — выжить, восстановить силы и нанести следующий удар по врагу. Я делюсь с вами опытом, который приобрела в современных российских условиях. Итак, если ты решил_а, что время избавиться от назойливого присутствия оперативников под окнами, делай следующее: 1. Составь план действий Планирование […]

О скрытых устройствах наблюдения

Государства, в соответствии со своей ролью в подавлении отдельных лиц и групп, совершающих подрывные действия, ищут пути обеспечения наблюдения за этими лицами и группами. Похоже, что некоторые из этих наблюдений осуществляются путем скрытых устройств наблюдения в тех пространствах, в которых мы живем. Эти устройства имеют разные образцы: микрофоны, камеры, геолокационные устройства. Целевыми пространствами могут быть […]

Схрон из бочки на 100 литров

Анархисты часто задаются вопросом: «Где и как хранить запрещённые государством вещи?». Кому-то на ум может прийти слово «схрон». Но на самом деле, мало кто знает, что такое настоящий партизанский схрон. Среди анархистов реально встретить лишь единицы, которые пользуются схронами. Сегодня культура надёжно прятать «запреты» слабо развита в анархическом движении. На анархо-сайтах можно найти лишь 2 […]

Как вычисляют кто работает с левой сим-карты?

Анонимность – это не отсутствие данных для идентификации. Такого в современном мире просто быть не может. Анонимность – это хорошая имитация обычной, но не настоящей личности. Вы не поверите: по “ведущему” телефону – Вашему настоящему. Внимательно прочитав следующий абзац, Вы поймёте, как всё легко, просто и быстро. В описании используется термин “включение” – это момент, […]

Никогда не выключай телефон: новый подход к культуре безопасности

В 80е годы анархист, который хотел, к примеру, сжечь какое-нибудь здание, разрабатывал свой план и при этом смотрел, нет ли у него дома подслушивающих устройств. В конце 90х тот же самый анархист выключал телефон и пользовался шифрованием трафика в интернете. В 2020е нам надо снова пересмотреть свою стратегию, сбор разведданных усовершенствовался и мы также должны […]

Новый инструмент для анонимного обмена сообщениями Katzenpost

Появился новый инструмент / фреймворк обмена сообщениями под милым названием Katzenpost. Суть Katzenpost в том что это – микснет , то есть, такая система передачи сообщений, которая вносит “шум” в процессе пересылки от отправителя к получателю, переадресовывая сообщение под новыми хэшами другим участникам сети – и так несколько раз – пока не дойдёт до настоящего […]

Магический кубик и как с ним бороться

Нашлась рекламная брошюра содержащая некоторую информацию о том самом “iDC-8811 MagiCube“, который СК закупил для того чтобы копаться в наших компах. Кампания-производитель данного оборудования MeiyaPico известна в том числе тем что обеспечивала “кибербезопасность” на олимпийских играх в Пекине 2008 года, съездах Шанхайской Организации Сотрудничества, саммите G20 в 2016 году и съезде BRICS в 2017. Коллеги […]

Чем заменить Гугл?

Журналист Нитхин Кока решил полностью отказаться от Google и всех его сервисов. Чтобы их заменить, ему пришлось полгода искать и тестировать достойные альтернативы. Свой опыт Нихтин описал не специально для тех, кто занимается нелегальной деятельностью и предъявляет особые требования к безопасности, но в его статье любой из нас может найти что-то полезное. Последние 6 месяцев […]

Tails — сверхзащищённая операционная система

TAILS (англ. The Amnesic Incognito Live System) — дистрибутив Linux на основе Debian, созданный для обеспечения приватности и анонимности. Является продолжением развития ОС Incognito. Все исходящие соединения заворачиваются в анонимную сеть Tor, а все неанонимные блокируются. Система предназначена для загрузки с LiveCD или LiveUSB и не оставляет следов на машине, где использовалась. Проект Tor является […]

Как обойти блокировку Telegram

Proxy server https://www.socks-proxy.net/ spys.one/proxys/ Как установить прокси на Компьютере Зайдите в настройки (Settings); В самом низу найдите – Connection type; Выберите необходимый тип подключения SOCKS5; Введите ip сервера, порт и если есть логин и пароль; Если вы используете IPv6 не забудьте поставить галочку напротив надписи: “Try connecting through IP” Как установить прокси на Android Откройте […]

Платформа Riseup.net в деле SRB

На сайте Borodin.noblogs.org появился текст, который говорит об успешном использовании платформы Riseup.net в действиях SRB и другой анархистской деятельности. Теперь вся статья также доступна и у нас. В анархистской среде популярно общение через электронную почту mail.riseup.net, поскольку эта платформа гарантирует анонимность и отказывается сотрудничать с полицией, судами. Часто обсуждается вопрос о том, можем ли мы […]

Как узнать мента в штатском

Публикуем полезное руководство о том, как узнать «законспирированного» мусора в массе протестующих или на акции. Статья подходит больше для реалий Беларуси и России. Любая работа накладывает свой отпечаток на человека. Вы вообще замечали, что мента, чекиста, прокурорского можно сразу узнать в толпе, даже если он будет искусно маскироваться. Прическа, одежда, обязательно папочка в руках или […]

Протокол OMEMO

На смену криптографическому протоколу OTR постепенно внедряется новый расширенный протокол OMEMO. OMEMO является протоколом XMPP (XEP) для шифрования от устройства к устройству на нескольких клиентах одновременно. Это открытый и свободный стандарт, основанный на Axolotl и PEP. Данный стандарт шифрования является более стойким и гибким по сравнению с OTR и OpenPGP. Протокол также прошел аудит безопасности. […]

8 простых шагов для минимизации последствий обыска

Только ленивый не слышал о недавних рейдах с обысками у анархистов и экологических движенцев в Беларуси. Учитывая сообщения о звонках и вызовах товарищей в милицию якобы «для сдачи дактилоскопии», которые нам поступают, можно с уверенностью утверждать, что от обысков не застрахован ни один человек, читающий эти строки. Мы уже писали статью о том, как быть […]

Правила и софт для компьютерной безопасности

Тема вновь коснется информационной безопасности, анонимности в сети и т. д. Статей много на этот счёт, но ряд ссылок уже давно устарели. Мы сейчас обновим данную проблему, заодно и вас порадуем новинками. Отмечу, что автор не гуру информационной безопасности. Лишь собственный опыт и опыт друзей сподвигли меня на написание этой статьи. Прежде напомним ряд простейших […]

Почему ваш любимый мессенджер должен умереть

На написание этого текста меня подтолкнула ужасающая ситуация, сложившаяся в области интернет-коммуникаций, угрожающая перспектива развития инструментов для обмена мгновенными сообщениями, аудио-видеозвонками и надоевшие споры о том, какой же мессенджер всё-таки хороший, правильный и безопасный. Последние годы конкуренция на рынке мессенджеров как никогда высока. Доступный интернет у каждого в смартфоне позволил мессенджерам стать самыми часто используемыми […]

PGP шифрование

Государство ведёт полномасштабное наступление на анонимность и безопасность интернета. В российский реестр “организаторов распространения информации” попадает все больше и больше сайтов и мессенджеров, которыми пользуются миллионы людей. Недавно был опубликован список той информации, которую “организаторы” должны будут предоставлять правоохранительным органам по первому их требованию. Среди этого списка такие пункты как: круг общения и родственники, передаваемая […]

Схроны, тайники

Схрон — тайное хранилище оружия, боеприпасов, провизии и других запасов материальных средств; потайное помещение в земле для длительного пребывания людей, скота. Термин схрон тесно связан с глаголами схоронить, хоронить, что значит предать земле. Тайник — место для тайного хранения, недоступное посторонним. В разведке — место для обмена материалами и информацией между агентами без вступления в […]

Радиосвязь

Так как многие из нас в ходе туристических мероприятий, увеселительных туров и просто на досуге имеют потребность в радиосвязи, то по просьбе товарищей решено было сделать небольшую обзорную статью. В данной статье без особых углублений будут рассмотрены общие принципы радиосвязи, частотные диапазоны и некоторые актуальные для нас, на данный момент, линейки приборов и аксессуаров. Сразу […]

Детальное пособие по безопасности

Это пособие посвящается всем, кто погиб за свободу. Многие из них прославлены; но еще больше тех, о чьих жертвах никто не вспомнит. Не нужно многого, чтобы стать героем: просто встать перед лицом беззакония, когда на стороне противника подавляющий перевес, и оставаться твёрдым во имя того, во что веришь. Мы чествуем всех погибших посредством наших собственных […]

Агентурная разработка

В данной лекции наш товарищ рассказал о целях агентурной разработки, о её методах, способах связи с агентом и его маскировке. Как итог были рассказаны способы противодействия агентуре и методы контрагентурной работы. источник

Как пользоваться биткойн

Биткойн — пиринговая платёжная система, использующая одноимённую расчётную единицу и одноимённый протокол передачи данных. Для обеспечения функционирования и защиты системы используются криптографические методы. Вся информация о транзакциях между адресами системы доступна в открытом виде. Есть несколько способов приобретения биткойна. 1. Самый лучший способ – биткойн-банкомат Их расположение можно узнать на этом сайте https://coinatmradar.com/countries. Пользоваться биткойн-банкоматом […]

Сотовые телефоны и их безопасное использование

Телефоны и телефонная связь уже давно являются рядовыми вещами в нашей повседневной жизни. И как часто случается с рядовыми повседневными вещами — сейчас сотовые телефоны (использование стационарных телефонов в вашей революционной деятельности следует исключить полностью) встроены в плотную сеть контроля, окутывающую нас со всех сторон. Уже ни для кого не секрет, что телефон — это […]